Publié le 10 février 2026 à 19h56. Un réseau VPN chinois suspect, utilisé notamment en Russie, en Iran et dans d’autres pays soumis à sanctions, exploite un vaste réseau de serveurs relais à travers le monde pour masquer son origine et contourner les restrictions d’accès à Internet.

- Un VPN de mauvaise qualité, LVCHA VPN, semble contourner les pare-feu régionaux et dissimuler ses origines grâce à des adresses IP résidentielles.

- L’infrastructure du VPN est liée à des adresses IP utilisées par des proxys et à des domaines clonés, suggérant une stratégie d’évasion de la détection.

- Le trafic du réseau est détecté dans des zones géopolitiques sensibles, notamment en Ukraine et dans les pays sanctionnés, soulevant des questions sur son utilisation potentielle.

Une enquête menée par Silent Push, une société spécialisée dans le renseignement sur la cybersécurité, a mis en lumière l’existence d’une plateforme VPN chinoise, LVCHA VPN, qui cible des utilisateurs en Russie, en Chine, au Myanmar, en Iran et au Venezuela. Cette plateforme utilise un réseau mondial de serveurs relais pour contourner la censure d’Internet et les sanctions internationales.

L’analyse du trafic associé à l’adresse IP 205.198.91.[.]155 a révélé une répartition géographique inhabituelle, concentrée exclusivement sur ces cinq États autoritaires. Cette anomalie a conduit les chercheurs à suspecter que LVCHA VPN pourrait faciliter des activités illégales ou permettre d’échapper à la surveillance.

Les investigations ont permis d’identifier un domaine, lvcha[.]in, un site web en langue chinoise proposant une application VPN Android téléchargeable en dehors du Google Play Store. Le site prétend faussement avoir passé les contrôles de sécurité de Google, mais sa méthode de distribution, le chargement latéral direct, contourne les protocoles de sécurité standard d’Android. Aucune version iOS n’est proposée.

Silent Push a identifié près de 50 domaines clonés à partir de lvcha[.]in, partageant des indicateurs techniques communs, tels que des hachages JavaScript (ssdeep), des identifiants Telegram et des hachages favicon MD5. Parmi ces domaines figurent des variantes comme lcapp[.]boutique, lcvpn[.]top et lvchaapp[.]vip, témoignant d’une stratégie de rotation rapide des noms de domaine pour échapper à la détection ou à la censure. Cette approche est fréquemment observée dans les opérations visant à contourner le « Grand Pare-feu » chinois ou des systèmes de filtrage similaires.

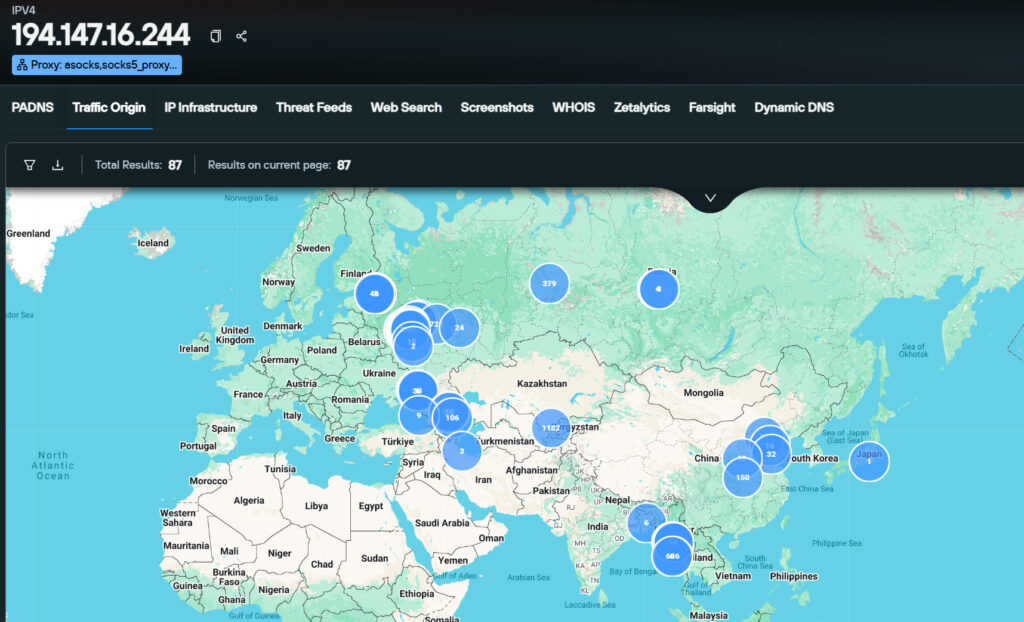

L’infrastructure sous-jacente du réseau s’appuie sur plusieurs adresses IP hébergées sur différents réseaux. L’adresse IP 205.198.91[.]136, utilisée par les proxys Asocks (asocks.com), enregistre du trafic non seulement dans les cinq pays d’origine, mais également dans l’est de l’Ukraine occupée par la Russie. Une autre adresse IP, 194.147.16[.]244, appartenant à l’AS48266 basé au Royaume-Uni, héberge un contenu VPN identique et reflète le trafic provenant d’une zone géographique plus large, incluant la Russie, le Bangladesh, le Kazakhstan, la Géorgie, le Japon et les régions proches de la frontière ukrainienne.

Silent Push

La présence géographique étendue de LVCHA, en particulier son utilisation intensive à Moscou et dans les zones frontalières, suggère qu’il pourrait être utilisé à la fois pour contourner la censure nationale et potentiellement pour des opérations secrètes. Bien que l’identité des opérateurs reste inconnue, l’utilisation de proxys résidentiels, d’infrastructures de clonage et de la promotion via Telegram correspond aux tactiques observées dans des opérations numériques liées à des États ou opérant sur le marché gris.