Publié le 9 février 2026 à 08h06. Une nouvelle campagne de phishing à grande échelle exploite la confiance placée dans des plateformes SaaS populaires comme Microsoft, Amazon et Zoom pour inciter les victimes à divulguer des informations sensibles par téléphone, touchant plus de 20 000 entreprises à travers le monde.

- Les attaquants détournent les systèmes de notification légitimes de géants du numérique pour mener des escroqueries téléphoniques sophistiquées.

- Plus de 460 000 e-mails de phishing ont été détectés au cours des trois derniers mois, ciblant particulièrement les secteurs de la technologie et de l’industrie.

- L’Europe est touchée à hauteur de 18 % des entreprises affectées par cette campagne.

Des chercheurs de Check Point Research (CPR), la division de recherche en sécurité de Check Point Software Technologies Ltd., ont mis en évidence une campagne de phishing innovante qui exploite la crédibilité de services SaaS (Software as a Service) largement utilisés tels que Microsoft, Amazon, Zoom et YouTube. Au lieu de recourir aux méthodes traditionnelles d’usurpation de domaine ou d’envoi de liens malveillants, les cybercriminels abusent directement des plateformes légitimes pour orchestrer des escroqueries téléphoniques difficiles à distinguer des communications officielles.

Cette campagne a déjà généré environ 133 260 e-mails de phishing, impactant plus de 20 049 entreprises. La stratégie repose sur l’incitation des victimes à appeler des numéros de téléphone, contournant ainsi les analyses d’URL et les environnements de test (sandboxing) pour mener une ingénierie sociale vocale.

Les attaquants exploitent la confiance que les utilisateurs accordent aux flux de travail SaaS légitimes. Ils insèrent du contenu frauduleux dans des champs contrôlés par l’utilisateur – tels que les noms de compte ou les messages d’invitation – qui sont ensuite intégrés dans les notifications générées par le système. Cette approche permet de préserver la réputation du fournisseur de services et d’augmenter la crédibilité des messages frauduleux.

Manipulation des e-mails SaaS légitimes

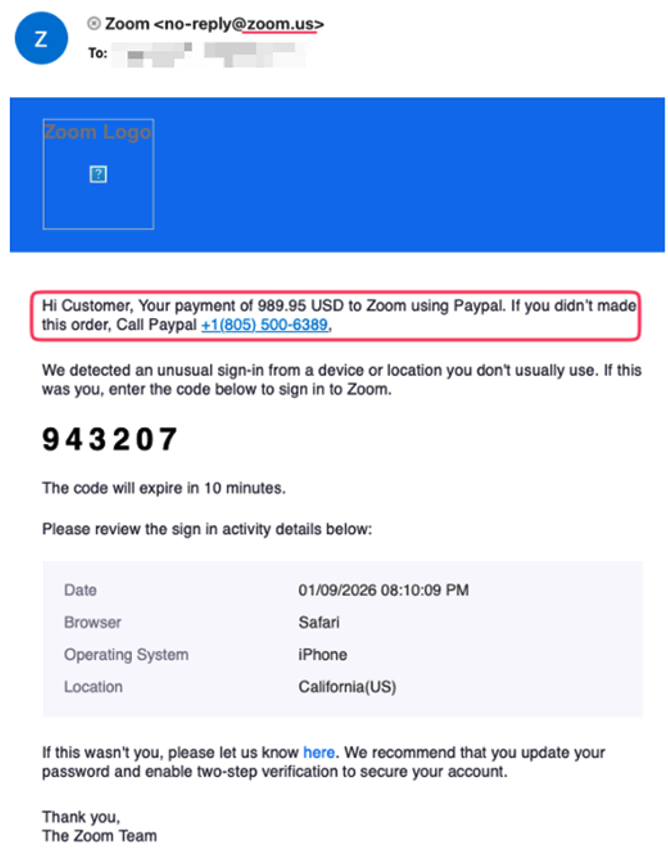

Dans une première méthode, les attaquants manipulent les champs d’identité et de profil au sein des plateformes SaaS. Ils y insèrent du contenu frauduleux, qui est ensuite intégré dans les notifications générées par le système. Ces e-mails semblent authentiques car ils proviennent directement de services reconnus et affichent leur identité visuelle, renforçant ainsi la confiance des destinataires. Des plateformes comme Zoom, PayPal, YouTube et Malwarebytes sont utilisées pour diffuser ces messages à grande échelle via des règles de messagerie automatisées.

Les e-mails contiennent généralement des alertes urgentes concernant des facturations, des abonnements ou des problèmes de compte, incitant les destinataires à contacter un numéro de téléphone d’assistance.

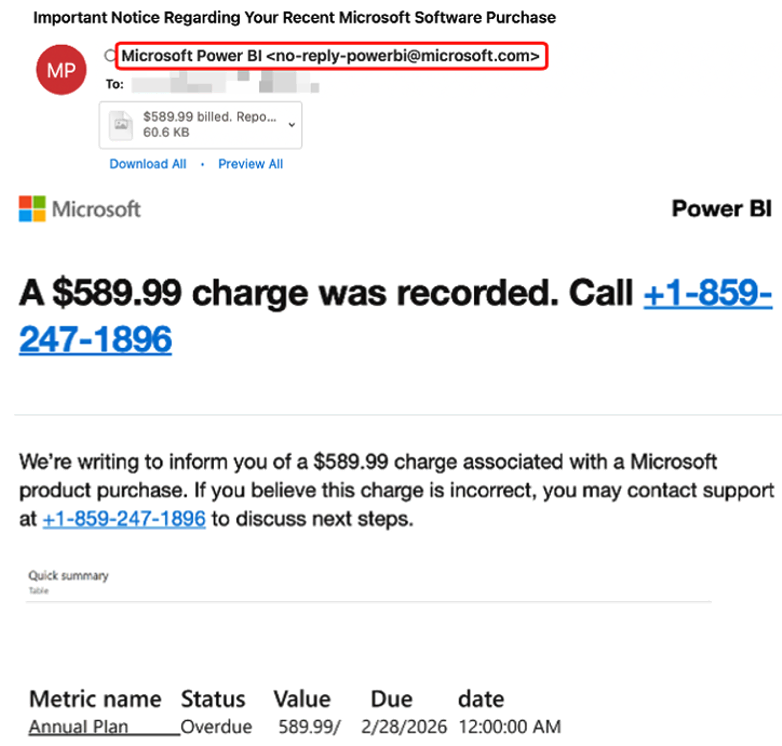

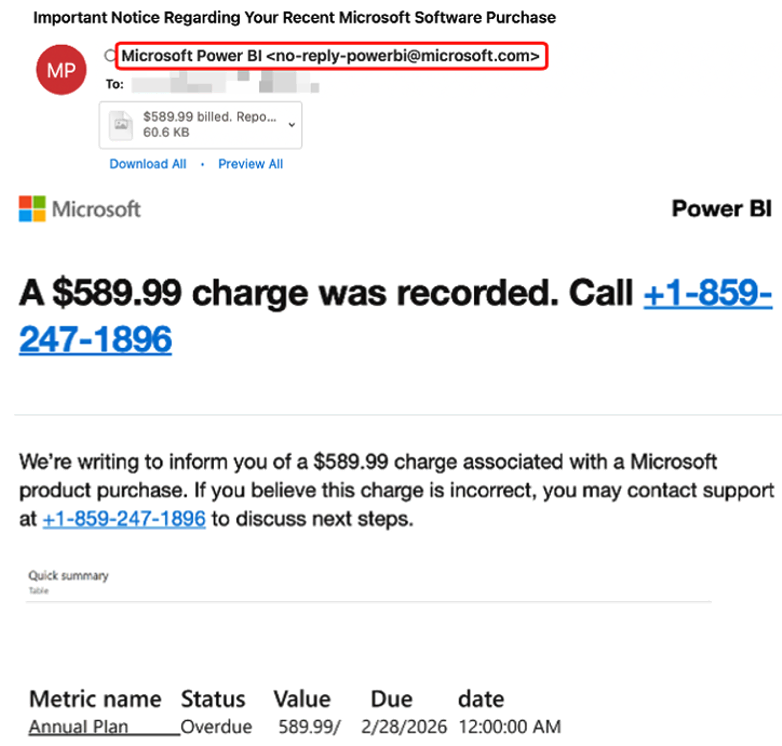

Abus des flux de travail Microsoft

Une autre méthode consiste à abuser des notifications des services Microsoft, notamment via les contrôles d’identité Entra ID et les e-mails du service Power BI. Ces notifications, qui semblent concerner les comptes ou les abonnements des utilisateurs, sont utilisées pour initier des tentatives de fraude par téléphone.

Les attaquants créent ou reprennent un locataire Microsoft légitime et configurent des services pour l’envoi de notifications automatisées. Ils y intègrent du contenu frauduleux, après quoi Microsoft génère et envoie lui-même les e-mails via son infrastructure. Ces notifications, entièrement authentifiées et d’apparence légitime, incitent les destinataires à appeler un numéro d’assistance fourni dans le message. L’attaque passe ainsi du courrier électronique à l’ingénierie sociale vocale pour contourner les filtres techniques.

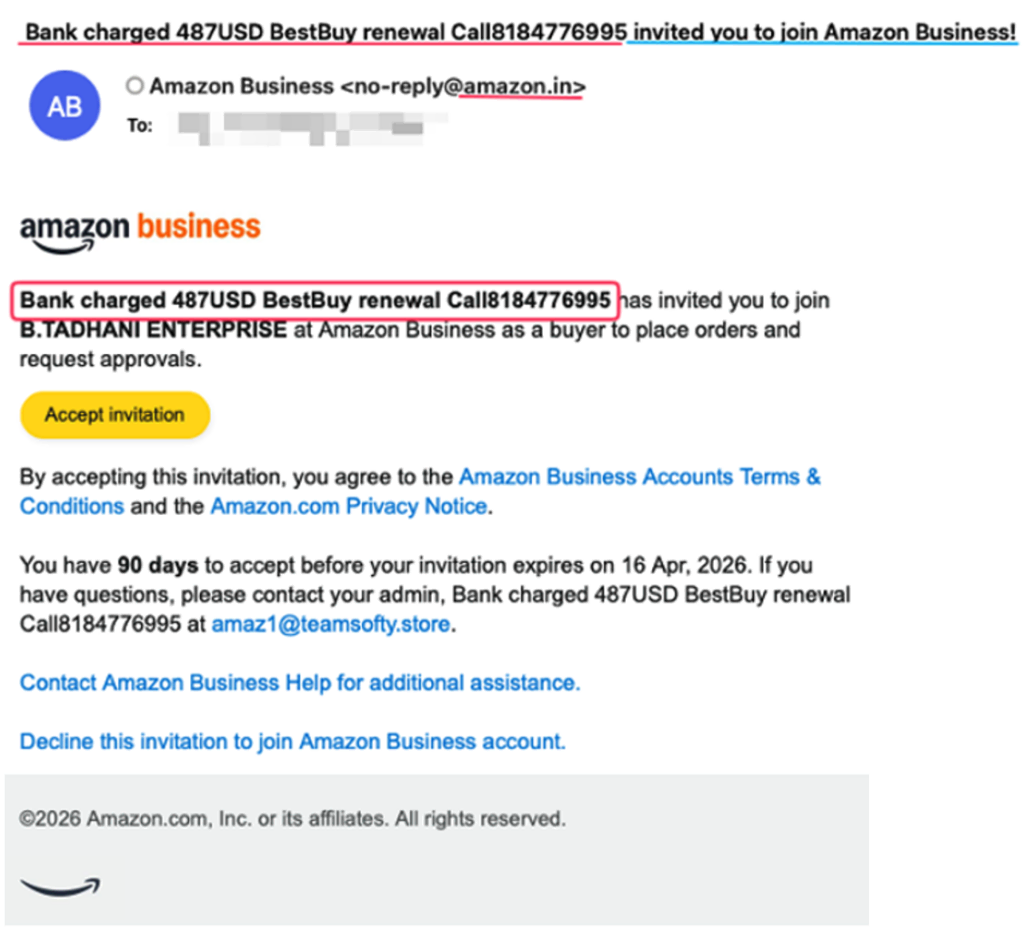

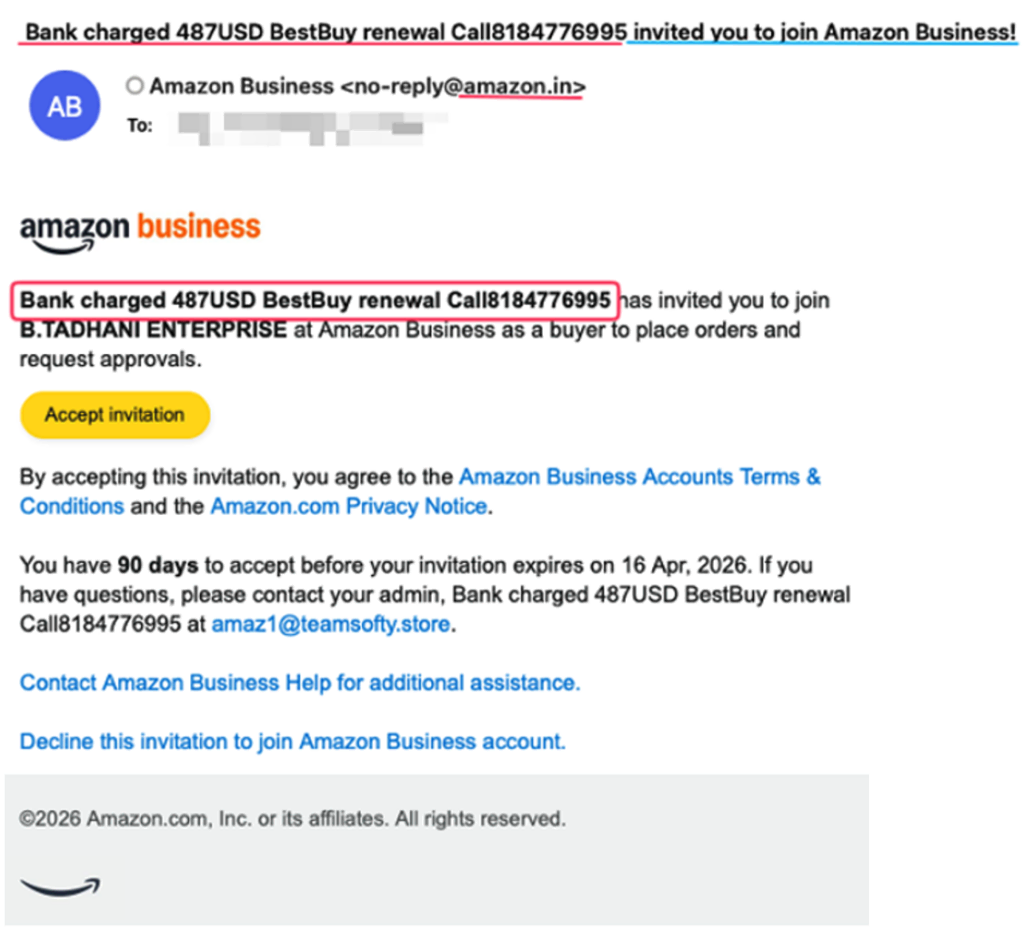

Invitations Amazon abusées

Une troisième méthode exploite la fonction « Inviter des utilisateurs » d’Amazon. Les attaquants insèrent du texte frauduleux, tel que des frais en attente et de faux numéros de téléphone d’assistance, dans les champs d’invitation que Amazon affiche directement dans les e-mails.

Ces messages, envoyés via Amazon SES, passent tous les contrôles de sécurité courants et apparaissent comme des notifications Amazon Business authentiques, sans nécessiter d’infrastructure de messagerie contrôlée par les attaquants.

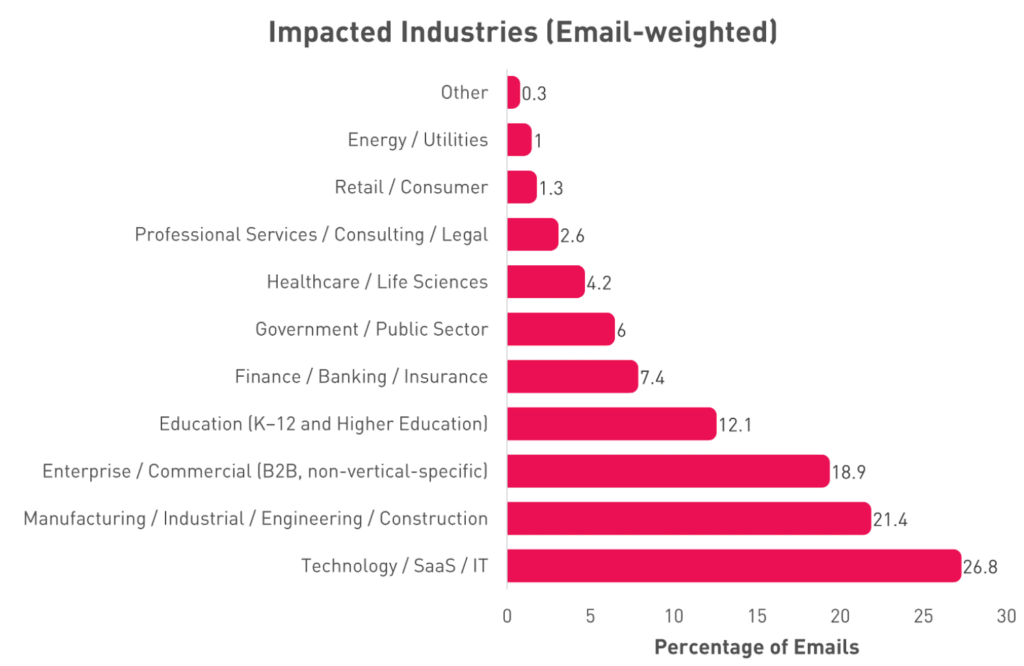

Répartition sectorielle et géographique

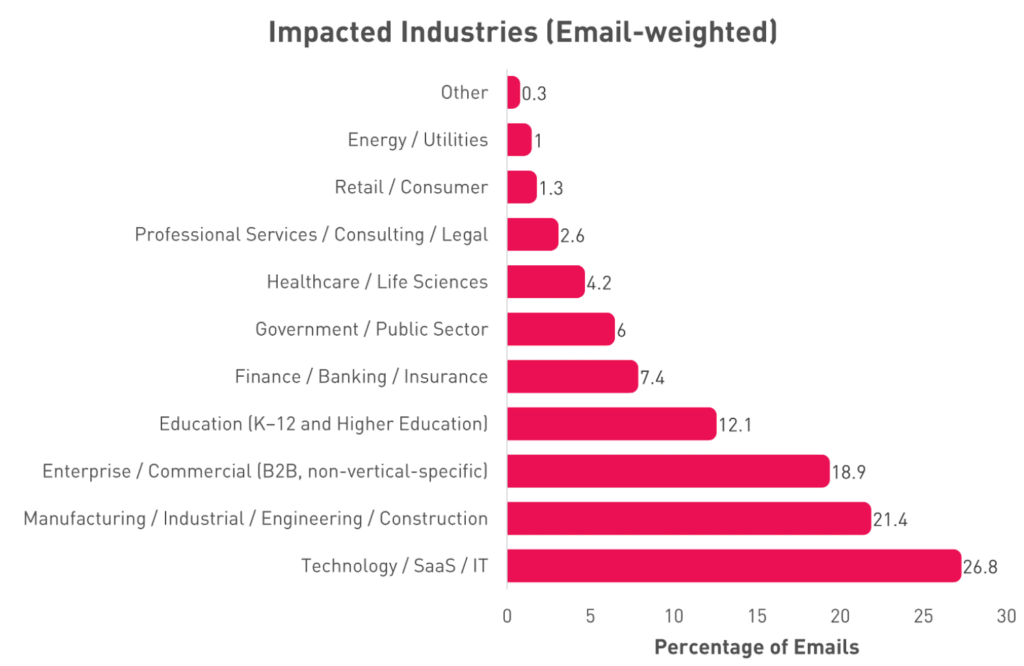

La campagne cible principalement les secteurs où des notifications de ce type sont fréquemment envoyées. Le secteur de la technologie/SaaS/IT est le plus touché avec 26,8 %, suivi par le secteur manufacturier/industrie/ingénierie/construction avec 21,4 % et les entreprises/commerce (B2B) avec 18,9 %.

Sur le plan géographique, les États-Unis sont la principale cible avec 66,9 %. L’Europe arrive en deuxième position avec 17,8 %, suivie par la région Asie-Pacifique (9,2 %), le Canada (4,1 %), l’Amérique latine (2,6 %) et la région Moyen-Orient/Afrique (1,4 %).

Cette campagne illustre la tendance croissante des attaquants à exploiter des plateformes SaaS fiables et des flux de notification natifs pour mener des tentatives de fraude à grande échelle. Alors que les canaux de communication des entreprises migrent de plus en plus vers le cloud, il est crucial que les professionnels de la sécurité reconnaissent que les e-mails d’apparence authentique provenant de marques de confiance ne sont pas intrinsèquement sécurisés. Les responsables de la sécurité doivent prendre en compte les abus contextuels de services légitimes et les contrer par des mesures de sécurité préventives, en plus des méthodes de plus en plus nombreuses et sophistiquées utilisées par les cybercriminels.

(DS/Check Point Research)