Publié le 2025-11-05 07:11:00. Des centaines d’applications Android malveillantes, totalisant 42 millions de téléchargements, ont été découvertes sur le Google Play Store, alerte la société de cybersécurité Zscaler. Cette prolifération s’inscrit dans une hausse notable des logiciels malveillants mobiles, les escrocs délaissant les fraudes classiques au profit de techniques d’ingénierie sociale et d’exploitations des paiements mobiles.

- Plus de 42 millions de téléchargements pour des applications Android malveillantes détectées sur le Google Play Store entre juin 2024 et mai 2025.

- Une augmentation de 67 % des malwares ciblant les appareils mobiles, notamment les logiciels espions et les chevaux de Troie bancaires.

- Les cybercriminels s’orientent vers le phishing, le smishing et l’exploitation des paiements mobiles, délaissant la fraude par carte bancaire traditionnelle.

Le paysage des menaces mobiles évolue : les fraudeurs délaissent la traditionnelle fraude par carte bancaire pour se concentrer sur l’exploitation des paiements mobiles. Cette transition, marquée par une croissance annuelle de 67 % des malwares ciblant les appareils mobiles, s’explique par l’amélioration des standards de sécurité physique, comme les puces et les codes PIN, et par l’adoption généralisée des paiements dématérialisés. Les chevaux de Troie bancaires et les logiciels espions sont les principaux vecteurs de ces nouvelles attaques. Ces derniers se déploient via des applications infectées, conçues pour dérober des informations financières et des identifiants de connexion. Selon Zscaler, si les malwares bancaires ont atteint 4,89 millions de transactions en 2025, leur taux de croissance ralentit à 3 % sur la période étudiée, contre 29 % l’année précédente.

Au cours de la période observée, Zscaler a identifié 239 applications malveillantes dans la boutique officielle d’Android, cumulant 42 millions de téléchargements. Parallèlement, les logiciels publicitaires (adware) émergent comme la menace prédominante dans l’écosystème Android, représentant environ 69 % de toutes les détections, soit une augmentation presque double par rapport à l’année précédente. Le voleur d’informations Joker, qui dominait l’an passé avec 38% des cas, recule à la deuxième place avec 23%. Les logiciels espions ont quant à eux connu une croissance fulgurante de 220% en glissement annuel, avec les familles SpyNote, SpyLoan et BadBazaar en tête, utilisées pour la surveillance, l’extorsion et l’usurpation d’identité.

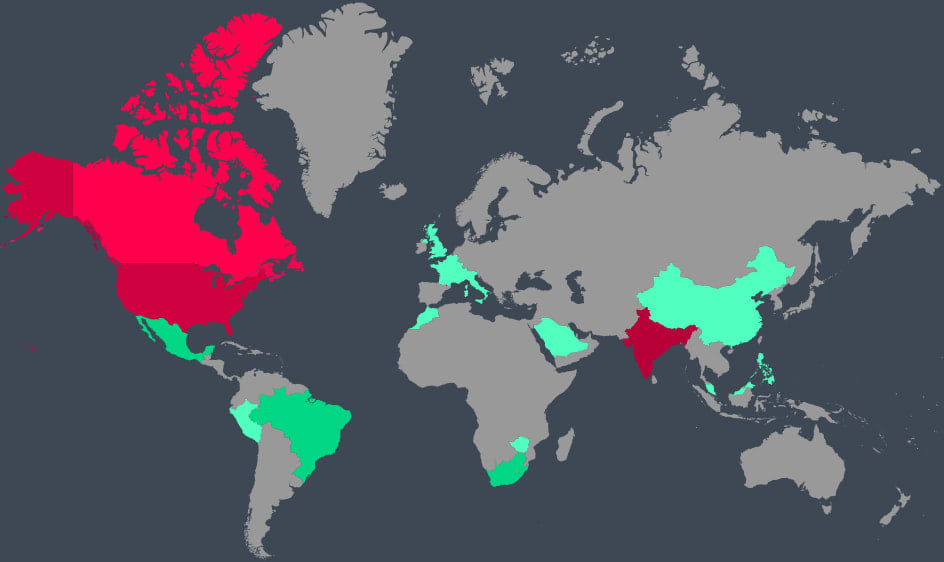

Géographiquement, l’Inde, les États-Unis et le Canada concentrent 55 % de l’ensemble des attaques recensées. Zscaler a également observé une augmentation spectaculaire, comprise entre 800 % et 4 000 % d’une année sur l’autre, des attaques ciblant l’Italie et Israël.

Source : Zscaler

Malwares sous les projecteurs

Le rapport annuel de Zscaler met en lumière trois familles de malwares particulièrement impactantes pour les utilisateurs d’Android. Le premier est Anatsa, un cheval de Troie bancaire qui réussit à s’infiltrer périodiquement sur Google Play Store, souvent déguisé en applications de productivité ou utilitaires. Chaque réapparition de ce malware obtient des centaines de milliers de téléchargements. Depuis sa découverte en 2020, Anatsa n’a cessé d’évoluer. Sa dernière version est capable de dérober des données auprès de plus de 831 institutions financières, plateformes de cryptomonnaies et de nouvelles régions comme l’Allemagne et la Corée du Sud.

Le second est Void (Vo1d), un malware de porte dérobée ciblant les boîtiers Android TV. Il aurait infecté au moins 1,6 million d’appareils exécutant des versions obsolètes du projet Android Open Source (AOSP), principalement en Inde et au Brésil.

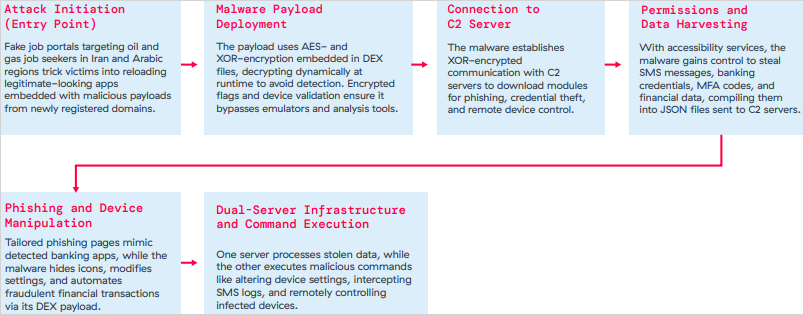

Enfin, Xnotice est un nouveau cheval de Troie d’accès à distance (RAT) pour Android. Il cible spécifiquement les demandeurs d’emploi dans le secteur du pétrole et du gaz, notamment en Iran et dans les pays arabophones. Xnotice se propage via des applications se faisant passer pour des outils de candidature ou d’inscription à des examens, diffusées par le biais de faux portails d’emploi. Ce malware est capable de subtiliser les identifiants bancaires grâce à des superpositions, des codes d’authentification multifacteur (MFA), des messages SMS, et peut également réaliser des captures d’écran.

Source : Zscaler

Pour se prémunir contre ces menaces, même celles provenant du Google Play Store, il est recommandé aux utilisateurs d’appliquer les mises à jour de sécurité, de privilégier les éditeurs reconnus, de refuser les permissions d’accessibilité non essentielles, d’éviter le téléchargement d’applications superflues et de lancer régulièrement des analyses Play Protect. Le rapport de Zscaler aborde également les tendances concernant les objets connectés (IoT), où les routeurs demeurent les cibles privilégiées. Les pirates exploitent les vulnérabilités d’injection de commandes pour intégrer ces appareils à des botnets ou les transformer en proxys pour diffuser des malwares. Les attaques IoT sont majoritairement concentrées aux États-Unis, mais des foyers émergents ont été identifiés à Hong Kong, en Allemagne, en Inde et en Chine, suggérant une diversification géographique des cibles.

La société de cybersécurité préconise la mise en œuvre d’une technologie de confiance zéro (Zero Trust) pour les réseaux critiques et le renforcement des passerelles IoT et cellulaires, par une surveillance des anomalies et des protections au niveau du micrologiciel. De plus, les défenses des terminaux mobiles devraient inclure la vérification des irrégularités du trafic au niveau de la carte SIM, la protection contre les attaques de phishing et des politiques strictes de contrôle des applications.

Que vous souhaitiez nettoyer d’anciennes clés ou définir des garde-fous pour le code généré par l’IA, ce guide aide votre équipe à construire en toute sécurité dès le départ.

Obtenez l’aide-mémoire et éliminez les incertitudes liées à la gestion des secrets.