9

DDOS Défenseur ciblé dans un record de 1,5 milliard Paquets Par seconde attaque

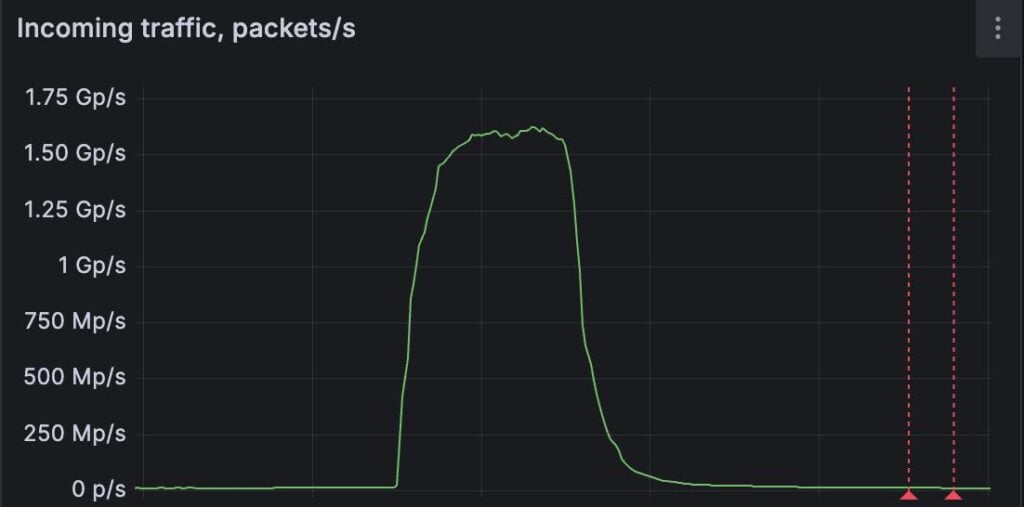

Londres, Royaume-Uni – 10 septembre 2025 – Un fournisseur de lavage DDOS a été la cible d’une attaque massive de déni de service distribué (DDOS) culminant à 1,5 milliard de paquets par seconde (Bpps), en faisant l’une des plus grandes attaques volumétriques jamais enregistrées. L’attaque, détectée en temps réel, souligne une tendance croissante d’attaques DDOS de plus en plus puissantes en tirant parti des appareils de consommation compromis.

Le trafic malveillant provenait de plus de 11 000 réseaux uniques dans le monde, en utilisant principalement des équipements compromis pour les prémises clients (CPE) – y compris les appareils IoT et les routeurs – pour inonder le service ciblé avec des paquets UDP. Fastnetmon, la société qui a détecté et analysé l’attaque, n’a pas divulgué le nom du client mais a confirmé que Thay se spécialise dans le filtrage du trafic malveillant grâce à des techniques telles que l’inspection des paquets, la limitation des taux, le captcha et la détection d’anomalies.

Les efforts d’atténuation, y compris le déploiement des listes de contrôle d’accès (ACL) sur les routeurs Edge, ont réussi à absorber l’attaque. Cet incident suit de près sur l’annonce de Cloudflare plus tôt cette semaine pour bloquer une attaque DDOS de 11,5 térabits par seconde (TBPS), illustrant davantage l’escalade de ces menaces.

Les deux attaques visaient à submerger les capacités de traitement de la fin de réception, conduisant à des pannes de service potentielles. Selon le fondateur de Fastnetmon, Pavel Osintsov, le nombre de sources distribuées et l’exploitation des dispositifs de réseautage quotidiens sont particulièrement préoccupants.

« Ce qui rend cette affaire remarquable, c’est le nombre de sources distribuées et l’abus des dispositifs de réseautage quotidiens. Sans filtrage proactif au niveau du FAI, le matériel de consommation compromis peut être armé à grande échelle », a déclaré Odintsov dans un communiqué de presse. Il a souligné la nécessité d’une action à l’échelle de l’industrie, plaidant pour la «logique de détection au niveau du FAI pour arrêter les attaques sortantes avant qu’elles évoluent».